کد داده: D3941014a | ثبت در مرجع: ۱۵ دی ۱۳۹۴ | تعداد بازدید: ۲۱۷۵ مجموعه داده استاندارد وبلاگهای ایران (irBlogs) جهت ایجاد بستری مناسب برای تحقیق و ارائهٔ الگوریتم در زمینهٔ شبکههای اجتماعی ایرانی تولید شده است. این مجموعه شامل متون برگرفته از بیش از ۶۰۰ هزار وبلاگ (نزدیک به ۵ میلیون پست) است و گراف روابط افراد نیز برای ... ادامه مطلب »

نتیجه جستجو برای : رای

پیکره واحدهای اسمی آرمان

کد داده: D3940917a | ثبت در مرجع: ۱۸ آذر ۱۳۹۴ | تعداد بازدید: ۱۶۶۵ تشخیص واحدهای اسمی (یا تشخیص موجودیتهای نامدار) یکی از موضوعات پردازش زبان طبیعی است که نیاز به پیکره دارد. پیکرهٔ واحدهای اسمی آرمان که توسط شرکت آرمان رایان شریف تولید شده است شامل ۴۰۰ هزار کلمه (۴۹۱۷ جمله برگرفته از پیکرهٔ بیجنخان) است و سه ردهٔ ... ادامه مطلب »

ما فعالان فضای مجازی بیکار نیستیم !

💠ما فعالان فضای مجازی بیکار نیستیم ! گاهی از ما پرسیده می شود که: چرا اینقدر برای فضای مجازی وقت میگذارید، مگر بیکارید؟ ▫ما در فضای مجازی به دنبال تفریح و سرگرمی نیستیم. ▫به دنبال پر کردن اوقات فراغت هم نیستیم . ▫به دنبال اسم و رسم نیستیم. ▫به دنبال التماس دعا از مسؤلین نیستیم. ▫به دنبال ریا و خود ... ادامه مطلب »

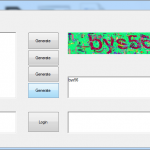

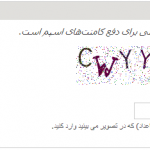

کد سی شارپ تولید کپچا

تا کنون احتمالاً با تصویری از حروف و اعداد که عمداً کج و ناواضح رسم شدهاند در وبگاههای مختلف برخورد کردهاید و از شما خواسته شده تا آنرا به شکل صحیح خوانده و بادقت در یک جعبهٔ متن وارد کنید. اگر چنین است شما با یک کپچا سر و کار داشتهاید. کد تصویری یا کپچا برای جلوگیری از ورود روبوت ... ادامه مطلب »

کد سی شارپ تولید کپچا

کد سی شارپ تولید کپچا ادامه مطلب »

آموزش متلب به زبان فارسی

آموزش متلب به زبان فارسی ادامه مطلب »

مدلهاي كنترل دسترسي و کاربرد آن در XML

مدلهاي كنترل دسترسي و کاربرد آن در XML ادامه مطلب »

مدلهاي كنترل دسترسي و کاربرد آن در XML

امروزه اطلاعات مستقر بر روي وب به سرعت در حال افزايش است و حجم بسيار زيادي از اين اطلاعات در قالب XML ظاهر شده است. يكي از مزاياي اصلي استفاده از XML ، نمايش دادههاي غير ساخت يافته است كه قابليتهاي بسياري را در اختيار كاربران ميگذارد. ويژگي غير ساختيافته بودن اطلاعات و انعطافپذيري XML باعث همهگير شدن استفاده از ... ادامه مطلب »

سیستمهای تشخیص نفوذ در شبکههای حسگر بیسیم

شبکه های حسگر بی سیم از سنسورهایی تشکیل شده است که وظیفه جمع آوری اطلاعات از محیط اطراف را بر عهده دارند. این شبکه ها به دلیل بی سیم بودن، محدودیت منابع، تحرک و پویایی و وظایف مهم و بحرانی که دارند نسبت به شبکه های دیگر دارای آسیب پذیری نسبتاً بالایی هستند. راه های مختلفی برای ایجاد امنیت در ... ادامه مطلب »

سیستمهای تشخیص نفوذ در شبکههای حسگر بیسیم

سیستمهای تشخیص نفوذ در شبکههای حسگر بیسیم ادامه مطلب »

داده های عظیم (BIG-DATA)

Big Data چیست؟ داده های بزرگ یا عظیم داده ترجمه اصطلاح Big Data می باشد که معمولا به مجموعه از داده ها اطلاق می شود که اندازه آنها فراتر از حدی است که با نرم افزارهای معمول بتوان آنها را در یک زمان معقول اخذ، دقیق سازی، مدیریت و پردازش کرد. مفهوم «اندازه» در داده های بزرگ بطور مستمر در ... ادامه مطلب »

داده های عظیم (BIG-DATA)

داده های عظیم (BIG-DATA) ادامه مطلب »

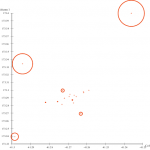

پیاده سازی سه مقاله خوشه بندی – یادگیری ماشین

عملیات داده کاوی مفید نیاز به داده های خوب و مناسب دارد. داده های مناسب جهت عملیات داده کاوی می تواند حاصل پیش پردازش درست و صحیح داده ها باشد. در واقع برای کشف دانش به کمک داده کاوی باید مقدماتی صورت گیرد که مجموعه این مقدمات را آماده سازی داده ها می گویند. از اصلی ترین عملیات آماده سازی ... ادامه مطلب »

داده کاوی با weka

بنابر اعلام دانشگاه MIT دانش نوین داده کاوی (Data mining ) یکی از ده دانش در حال توسعه ای است که دهه آینده را با انقلاب تکنولوژیکی مواجه می سازد. این تکنولوژی امروزه دارای کاربرد بسیار وسیعی در حوزه های مختلف است به گونه ای که امروزه حد و مرزی برای کاربرد این دانش در نظر نگرفته و زمینه ... ادامه مطلب »

داده کاوی با weka

داده کاوی با weka ادامه مطلب »

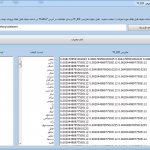

الگوریتم و کد آماده TF-IDF

الگوریتم و کد آماده سی شارپ TF-IDF لازم به ذکر است در کد مورد نظر نرمال سازی اولیه متن و همچنین ریشه یابی به صورت مبتنی بر قاعده برای کلمات انجام می گردد. فراوانی وزنی تیاف-آیدیاف (به انگلیسی: tf–idf weight) مخفف فراوانی – عکس فراوانی سند است. در این شیوه به لغات یک وزن بر اساس فراوانی آن در ... ادامه مطلب »

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه