مدلهاي كنترل دسترسي و کاربرد آن در XML ادامه مطلب »

بایگانی وبلاگ

دانلود گزارش کارآموزی رشته کامپیوتر و فناوری اطلاعات

دانلود گزارش کارآموزی رشته کامپیوتر و فناوری اطلاعات ادامه مطلب »

سیستمهای تشخیص نفوذ در شبکههای حسگر بیسیم

سیستمهای تشخیص نفوذ در شبکههای حسگر بیسیم ادامه مطلب »

داده های عظیم (BIG-DATA)

داده های عظیم (BIG-DATA) ادامه مطلب »

پیاده سازی مقاله تشخیص چهره برای درس یادگیری ماشین

پیاده سازی مقاله تشخیص چهره برای درس یادگیری ماشین ادامه مطلب »

پیاده سازی سه مقاله خوشه بندی – یادگیری ماشین

پیاده سازی سه مقاله خوشه بندی - یادگیری ماشین ادامه مطلب »

مقاله و ترجمه: الگوریتم های ژنتیکی ترکیبی برای انتخاب ویژگی

الگوریتم های ژنتیکی ترکیبی برای انتخاب ویژگی ادامه مطلب »

آشنايي با وب سرويس ها از صفر تا صد

آشنايي با وب سرويس ها از صفر تا صد ادامه مطلب »

داده کاوی با weka

داده کاوی با weka ادامه مطلب »

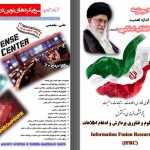

گاهنامه رویکردهای نوین در فضای سایبری – شماره دوم

گاهنامه رویکردهای نوین در فضای سایبری - شماره دوم ادامه مطلب »

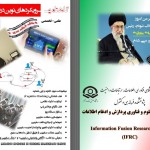

گاهنامه رویکردهای نوین در فضای سایبری – شماره یکم

گاهنامه رویکردهای نوین در فضای سایبری - شماره یکم ادامه مطلب »

هک وای فای – Wifi

هک Wifi ادامه مطلب »

امنیت و تهدیدها در پست الکترونیکی

امنیت و تهدیدها در پست الکترونیکی ادامه مطلب »

يادگيري چندبرچسبي و کاربرد در بيوانفورماتيک و دستهبندي متن

یادگیری چندبرچسبی و کاربرد در بیوانفورماتیک و دستهبندی متن ادامه مطلب »

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه