امروز، اینترنت را بیش از آنکه بتوان اینترنتِ کامپیوترها دانست، باید اینترنت اشیا نامید. اینترنت اشیا، سیستمی از کامپیوترها، ماشینهای محاسبه، دستگاههای دیجیتال و مکانیکی، انسانها و حیوانات است که هر کدام با یک کد مستقل و به عنوان یک وسیلهی متمایز، در شبکه حضور دارند و سهم قابل توجهی از تبادل اطلاعات و رفتار و رابطه میان آنها، بدون دخالت ... ادامه مطلب »

نتیجه جستجو برای : ادغام

فیلم آموزشی سمینار اینترنت اشیا ،کاربردها ،فضای ابری

فیلم آموزشی سمینار اینترنت اشیا ،کاربردها ،فضای ابری ادامه مطلب »

گاهنامه رویکردهای نوین در فضای سایبری – شماره دوم

گاهنامه رویکردهای نوین در فضای سایبری – شماره دوم موضوعات مورد اشاره در این شماره: · بدافزار پانکی پوز: نفوذگری منحصربفرد · باج افزارها: ابزاری برای زورگیری در فضای سایبری · تلویزیون های هوشمند: جاسوسان خانگی · شبیه سازی برای آموزش پدافند سایبری · بدافزاری با قابلیت پنهان سازی اطلاعات · حملات سایبری: بمب اتمی نوین · تاب آوری سایبری · فناوری فریب سایبری · پیش بینی حملات ... ادامه مطلب »

گاهنامه رویکردهای نوین در فضای سایبری – شماره دوم

گاهنامه رویکردهای نوین در فضای سایبری - شماره دوم ادامه مطلب »

وب کاوی

فایل اول: وب کاوی چکيده: با افزايش چشمگير حجم اطلاعات و توسعه وب، نياز به روش ها و تکنيک هايي که بتوانند امکان دستيابي کارا به داده ها و استخراج اطلاعات از آنها را فراهم کنند، بيش از پيش احساس مي شود. وب کاوي يکي از زمينه هاي تحقيقاتي است که با به کارگيري تکنيک هاي داده کاوي به کشف ... ادامه مطلب »

داده کاوی در وب یا وب کاوی

داده کاوی در وب ادامه مطلب »

انتشار اطلاعات در شبکه VANET

VANET(شبکه Ad-Hoc خودرو)،از RSU(محدوده کنار جاده) و خودروهای انتشار دهنده پیام های ایمنی و غیر ایمنی تشکیل شده است. هدف VANETs قادر ساختن انتشار اطلاعات ترافیکی و شرایط جاده ای برای پیدا کردن خودرو های متحرک مستقل است. برای درخواست های VANETs، انتشار داده از یک خودروی منبع اطلاعات به تعدادی خودرو مقصد در جاده از اهمیت فراوانی زیادی برخوردار ... ادامه مطلب »

عوامل موفقیت و شکست پروژه های IT در سازمانها

امروزه گسترش فعالیتهای بازرگانی، جهانی شدن و تغییرات وسیع تکنولوژیک در محیط سازمانها باعث گردیده که آنها برای حفظ بقاء و مزایای رقابتی خود از انعطاف پذیری لازم برخوردار باشند لازمه انعطاف پذیری تغییرات سریع است و تغییرات سریع بدون داشتن اطلاعات امکان پذیر نیست، در نتیجه اطلاعات که به عنوان یک منبع بسیار پر ارزش در کنار سایر عوامل ... ادامه مطلب »

انتشار اطلاعات در شبکه VANET

انتشار اطلاعات در شبکه VANET ادامه مطلب »

عوامل موفقیت و شکست پروژه های IT در سازمانها

عوامل موفقیت و شکست پروژه های IT در سازمانها ادامه مطلب »

کلمات کلیدی مرتبط با دانلود مقاله، تحقیق، سمینار و پایان نامه- سری چهارم

کاربران اینترنت با جستجوی کلمات کلیدی زیر در موتورهای جستجو، به جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه هدایت شده اند. در صورتیکه نیاز به هر کدام از مطالب مرتبط با کلمات کلیدی زیر دارید بر روی آن کلیک نمایید تا مطالب منتشر شده در جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه مرتبط با ... ادامه مطلب »

کلمات کلیدی

برگه ها تدریس خصوصی تماس با ما جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه حمایت مالی سایت دانلود مقاله، تحقیق، سمینار و پایان نامه ISI IEEE Scopos درباره ما راهنمای ,خرید ,اینترنتی ,مقاله ,تحقیق ,سمینار ,پروپوزال ,پایان نامه ,ترجمه ,تکلیف ,درسی ,نمونه ,سوال راهنمای همکاری در سایت ... ادامه مطلب »

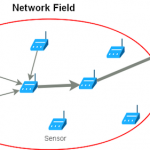

قابليت اطمينان در شبكه هاي حسگر بي سيم

پیشرفتهای اخیر در زمینه الكترونیك و مخابرات بیسیم توانایی طراحی و ساخت حسگرهایی را با توان مصرفی پایین، اندازه كوچك،قیمت مناسب و كاربریهای گوناگون داده است.این حسگرهای كوچك كه توانایی انجام اعمالی چون دریافت اطلاعات مختلف محیطی براساس نوع حسگر،پردازش و ارسال آن اطلاعات را دارند،موجب پیدایش ایدهای برای ایجاد و گسترش شبكههای موسوم به شبكههای حسگر بیسیم ( WSn) ... ادامه مطلب »

قابليت اطمينان در شبكه هاي حسگر بي سيم

جميع داده اي مطمئن با پروتكل REDA, تحمل پذيري خطا با پروتكل REDA, تركيب چندحسگره و تحمل پذيري خطا, شبكه هاي حسگر چند تركيبي, شبکه حسگر بی سیم, شماره گذاري گره ها, قابليت اطمينان در برابر هزينه, قابليت اطمينان گزارش كردن يك رويداد, مدل شبكه اي و هدف آن, مكانيزم جايگزيني گره خراب, نفیسه کریمی, پایان نامه شبکه های حسگر بی سیم ادامه مطلب »

کارگاه فرآیند کاوی( Process Mining )

امروزه تکنیکهای فرآیند کاوی، که قادر به استخراج دانش از ثبت وقایع فرآیندها هستند، در بیشتر سیستمهای اطلاعاتی مورد استفاده قرار میگیرند. این تکنیکها شامل روشهای جدیدی برای کشف، نظارت و بهبود فرآیندها در کاربردهای مختلف هستند. دو عامل مهم برای گسترش روزافزون گرایش به سمت فرآیند کاوی وجود دارد: از طرفی حجم وقایع ثبت شده روز به روز در ... ادامه مطلب »

کارگاه فرآیند کاوی( Process Mining )

کارگاه فرآیند کاوی( Process Mining ) ادامه مطلب »

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه